無線LAN通信の暗号化技術「WPA2」の脆弱性「KRACKs」が発見されたと各WEBサイトで報じられていますが現時点(2017年10月29日17時時点)での、各情報についてまとめみました。

※2017/10/29 メーカサイト情報についての現在の状況を更新しました

※2017/11/1 Apple製品の情報について更新しました

あくまで個人的なまとめですので、詳細については、各メーカ情報を確認してください。

- 脆弱性を突かれた際の影響は、通信内容について盗聴・改ざんされる可能性がある

- ただし、攻撃者が自宅の無線LANの届く範囲にいないといけない

- 無線LANルーター(親機)は、初期設定のモードでは脆弱性の対象にならないことが多い

- ルータモードでは問題がない可能性が高い

- 無線中継機能を利用していると影響ある可能性がある

- 無線LANクライアント(子機)については、各OSメーカの対処が必要

- Microsoft(Windows)は対処済み、Android・iPhoneは対応中

各社の掲載内容(無線ルータメーカ)

以下のとおり、親機は通常利用のルータモードとして利用していれば問題なさそうです。

逆に、中継器(WDS)のモードや、子機モードとして利用しているとNGのケースが多いようです。

バッファロー

子機製品および中継機製品、また親機製品で中継機能(WB・WDS等)を利用時に影響ありとのこと

対策が必要な機器はファームウェア公開がまだのようです。

また、中継機能を利用しても問題ない製品もあるようです。

NEC(Aterm)

無線親機は、ルータモード・中継器モードでは問題なし。子機モードで影響がある機器が多いようです。

一部の機器はファームウェアが提供され始めてます。

無線親機だけでなく、無線子機側についても対応が必要となる場合もあるので注意が必要との記載あり

アイ・オー・データ

対象商品はクライアント機能を有した商品で、ルータモードやアクセスポイントモードは対象にならないとのこと

影響のない機器もいくつか公開されています。

影響のある製品のファームウェア公開はまだのようです。

クライアント端末

Apple製品

※2017/11/1更新

Apple製品について「KRACKs」が修正された最新バージョンがリリースされたみたいです。忘れずにアップデートしましょう!

参考URL

↓

とりあえずの対応

あわてず、ご利用の機器のメーカサイトで発表されている内容が更新されるのを待ちましょう。

そして、対応ファームウェアなどがリリースされたら忘れずに、適用しましょう。

また、親機だけでなく子機も対応が必要なので、PC/スマホなどのアップデートは、速やかに実施しましょう。

自宅の無線の届く場所に攻撃者がいないといけないので、パソコン上のデータが抜き取られたり、ウィルス感染するなどの被害は、いますぐにでるものではない(と思います)

慌ててWPA2から他の暗号化方式(WEPなど)へ変更することはやめましょう。

他の暗号化方式はすでに脆弱性が指摘されていて、もっと危険となる可能性があります。

どうしても心配な方は、、、

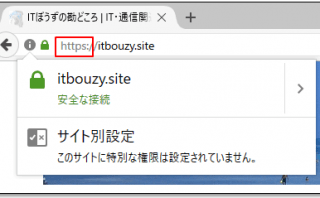

インターネットを見るときはSSL化されたページを見る

↓過去のまとめたページを参照してください。

無線LANの利用を控える

ほとんどの無線LANルータは無線を止める機能を持っているので、心配であれば無線を止めて、有線LANを利用しましょう

また情報の更新がれば掲載していきたいと思います。。。

今日はここまで、、、、

コメント